本文介绍云安全中心应用防护功能相关的常见问题。

应用防护和WAF有什么区别?

应用防护RASP(Runtime Application Self-Protection)和Web 应用防火墙 WAF(Web Application Firewall)是用来保护应用程序安全的两种不同技术,两者的区别如下:

项目 | 应用防护RASP | WAF |

侧重点 | 应用程序自身的安全,无视流量来源。 | 网络层流量级的攻击过滤和防护。 |

通用防护范围 | 针对SQL注入、跨站脚本(XSS)、远程代码执行、文件包含、Webshell等常见的Web漏洞提供防御措施。 | |

擅长防护范围 | 0day、复杂编码/加密流量、内存马、非HTTP协议、内网横向渗透 | 拒绝服务攻击(例如CC攻击)、爬虫攻击、扫描器、访问控制、API安全 |

检测原理 | 对攻击行为进行检测。 | 基于流量特征进行匹配和过滤。 |

部署位置 | 服务器,注入到应用程序内部。 | 部署在边界网关或串联在服务器前,无入侵 |

性能 | 消耗服务器性能 | 消耗WAF自身性能,对应用和源站无影响 |

漏洞修复 | 虚拟补丁,并能定位到漏洞利用的执行代码 | 虚拟补丁,只上报漏洞利用特征 |

0day防御 | 支持 | 基本不支持 |

RASP和WAF侧重点不同,您可以根据业务需求和场景选择使用,形成多层防御。

应用防护支持接入哪些类型的应用?

应用防护功能目前仅支持接入Java应用及相关中间件,例如Tomcat。

如何确定服务器中可以防护的应用范围?

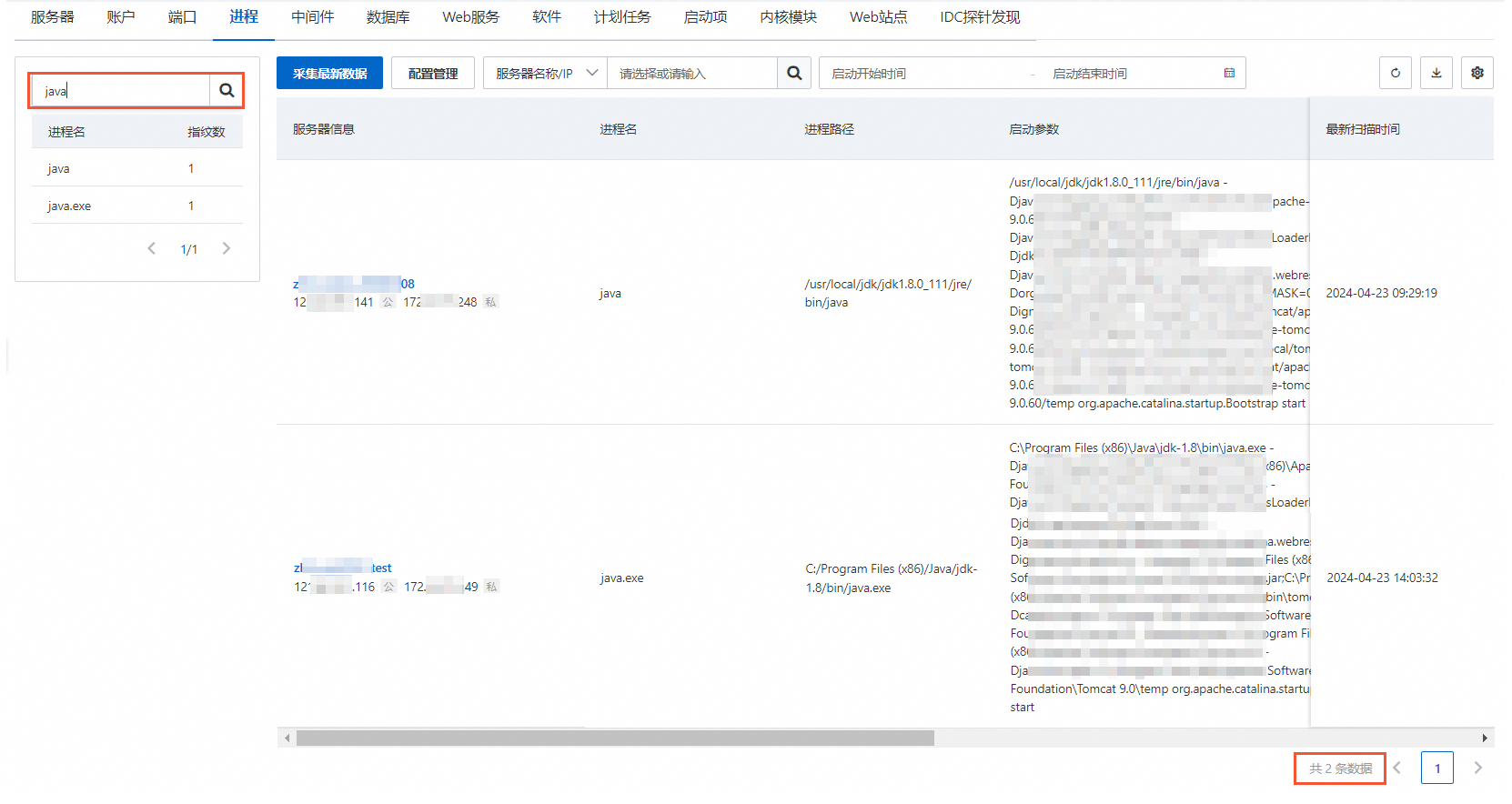

应用防护仅支持防护运行状态的Java应用。您可以在页面的进程页签,查看进程名为Java的进程,这些进程即为应用防护可以防护的进程。

进程数量是动态变化的,此处采集的数据是扫描时间启动的进程。您可以根据这里的数量,预估需要购买的应用防护授权数。防护一个应用需消耗一个授权数。

支持防护PHP、Python、Go、.NET应用吗?

不支持。应用防护功能仅支持接入Java应用,暂不支持接入其他类型的应用。

如何判断应用已成功接入应用防护?

登录云安全中心控制台。在控制台左上角,选择需防护资产所在的区域:中国或全球(不含中国)。

在左侧导航栏,选择。

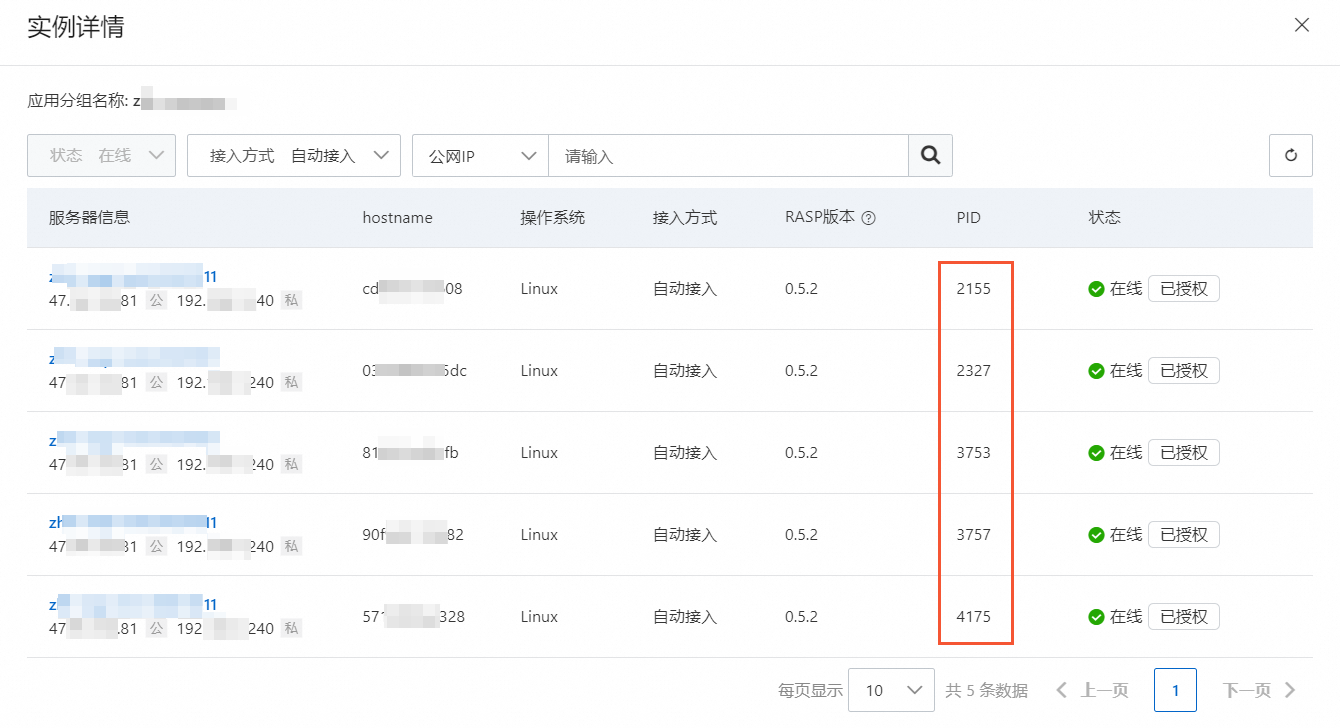

在应用防护页面的应用配置页签,单击目标应用分组已授权实例列下的数字。

在实例详情面板,查看已接入的应用列表。

如果目标服务器的应用进程PID在应用列表中,则表示该应用已成功接入应用防护。

应用防护对应用运行是否存在影响?

应用防护设计时充分考虑了对系统性能、兼容性和稳定性的影响,确保对应用运行的干扰降至最低。经过实际测试,启用应用防护后,服务器CPU额外负荷不超过1%,内存额外占用低于30 MB,应用延迟(响应时间)影响低于1毫秒。

为进一步减少影响,引入了软熔断机制等应急措施,最大程度保障应用的平稳运行。

如何选择应用防护模式?

应用防护检测到的攻击是能够实际产生安全威胁的行为,相比基于流量特征的传统检测技术而言,误报率较低,所以必须重视应用防护功能所检测到的攻击。在接入应用防护后,应用防护对攻击的默认防护模式为监控。在应用稳定运行后,您可切换为防护模式。

容器手动接入时配置的manager.key有什么作用?

将manager.key填写到启动命令中的主要目的是实现资产联动。在云安全中心的漏洞管理功能中,应用漏洞会对相应的应用进行打标,如果某些漏洞关联的资产已安装了RASP(Runtime Application Self-Protection)探针,需要标记为已保护。云安全中心会获取启动命令,而这个manager.key就是为了与RASP应用进行关联。

容器手动接入时可以不配置manager.key吗?

不可以。

手动接入容器应用时,必须要配置manager.key;手动接入主机应用时无需配置,服务器中的应用可以直接关联到对应资产。

为什么攻击统计中没有攻击数据?

没有攻击数据可能存在以下两种原因:

目标应用没有完成接入。您可以重新将应用进程接入RASP。具体操作,请参见应用防护。

没有产生真实有效的攻击行为。与传统防火墙不同,应用防护仅记录真实有效的攻击。传统防火墙会在检测到报文中存在恶意攻击特征时进行上报。但存在恶意特征不代表攻击有效,例如利用PHP漏洞的攻击请求在Java环境中则没有意义。若产生真实有效的攻击,一般表明攻击者已成功突破外层防御,可以打入应用内部环境并执行危险动作。您的应用可能不会存在大量真实有效的攻击,但发生时请务必引起重视,及时拦截或者修复相关安全漏洞。

弱点检测和基线检查弱口令检查功能有什么区别?

弱点检测是根据应用运行时的应用行为以及内存情况,判断是否存在风险项;基线检查功能主要是进行系统配置项扫描,例如CIS、等保、静态文件检测等。

- 本页导读