云安全中心支持攻击分析功能,为您全面展示您资产受到的攻击并对攻击行为进行分析。本文介绍了攻击分析的统计信息,包括攻击次数、攻击类型分布、攻击来源TOP 5、被攻击资产TOP 5和攻击详情列表。

版本限制

仅云安全中心的企业版和旗舰版支持该功能,其他版本不支持。购买和升级云安全中心服务的具体操作,请参见购买云安全中心和升级与降配。

背景信息

攻击分析基于阿里云平台的安全防护能力,为您提供基础攻击检测和防护。云安全中心检测到基础攻击后会自动进行拦截和处理,并在攻击分析页面为您展示攻击相关的数据,针对这些攻击无需您做任何处理。如果涉及风险较高的攻击事件,您可对指定攻击来源的地址进行进一步分析或排查。建议您根据自身业务需求,考虑从防火墙和业务安全方面构建更精细化的纵深防护体系。

登录云安全中心控制台,选择需防护资产所在的区域:中国或全球(不含中国),在页面,查看您资产受到的攻击详情,具体包括以下内容:

攻击次数:指定时间范围内资产被攻击的总次数。

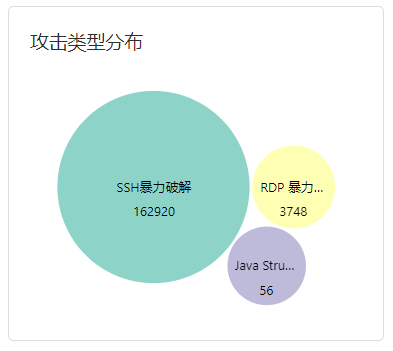

攻击类型分布:攻击类型和对应的攻击次数。

攻击来源TOP 5:攻击次数排名前5位的攻击来源IP地址。

被攻击资产TOP 5:被攻击次数排名前5位的资产信息。

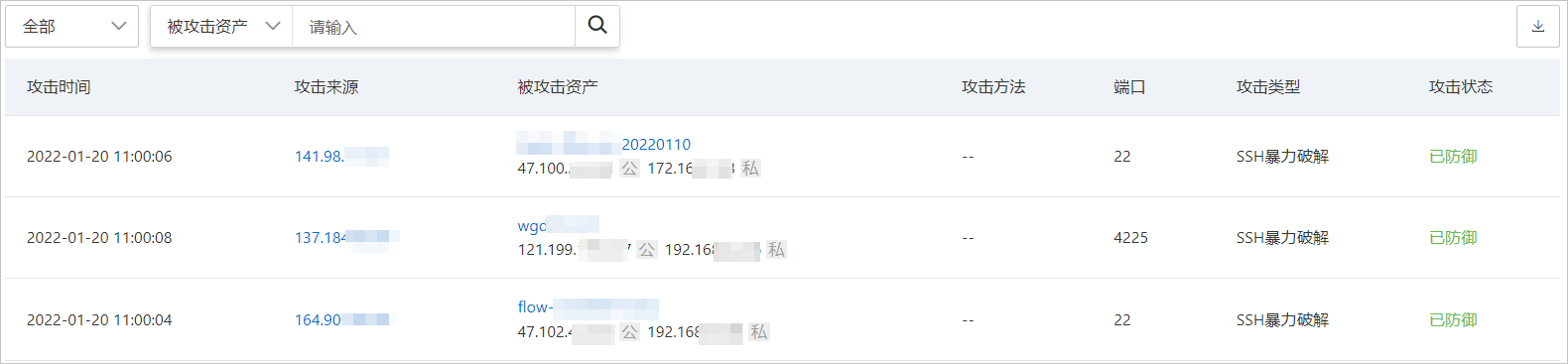

攻击详情列表:所有攻击事件的详细信息,包含攻击发生的时间、攻击源IP地址、被攻击的资产信息、攻击类型和攻击状态。

在攻击分析页面,您可以设置时间范围查看以下攻击分析结果。您可以快速查看当天、最近7天或最近30天内的攻击分析结果,也可以选择自定义时间,查看最近30天内任意时间范围的攻击分析结果。

新购买的云产品,需等待云安全中心自动完成该产品的网络攻击数据同步后(攻击数据同步需要3小时左右的时间),才可查看相关的攻击分析信息。

攻击分析数据来源于云安全中心、阿里云云平台、Web应用防火墙(前提是已开通Web应用防火墙服务)。

攻击次数

您可在攻击次数区域查看指定时间范围内资产被攻击的总次数曲线图和攻击次数峰谷值。鼠标悬浮在曲线图上可展示攻击发生的日期、时间和次数值。

攻击类型分布

您可在攻击类型分布区域,查看攻击类型名称和该类型攻击发生的总次数。

攻击来源TOP 5

您可在攻击来源TOP 5区域,查看攻击次数排名前五的攻击来源IP地址及其对应的攻击次数。

被攻击资产TOP 5

您可在被攻击资产TOP 5区域,查看您资产中被攻击次数排名前5的资产公网IP地址及其被攻击次数。

攻击详情列表

您可在攻击详情列表中查看您资产受到的攻击的详细信息,包含攻击发生的时间、攻击源IP地址、被攻击的资产信息、攻击类型、攻击方法和攻击状态。

攻击详情列表展示攻击数据上限为10,000条。如需查看更多数据可切换时间范围查看指定时间范围内的全部攻击数据。

攻击详情参数表

参数 | 说明 |

攻击时间 | 攻击发生的时间。 |

攻击来源 | 发起攻击的源IP地址和区域。 |

被攻击资产 | 被攻击资产的名称和公网、私网IP地址。 |

攻击方法 | 发起攻击采用的HTTP请求方法:POST或GET。 |

端口 | 被攻击的端口号,仅攻击类型为SSH暴力破解时会显示被攻击的端口号。 |

攻击类型 | 攻击事件的类型,例如SSH暴力破解、代码执行等。 |

攻击状态 | 攻击事件当前所处的状态。云安全中心在检测到攻击事件的同时基于云平台防御能力对常见攻击进行防御,已防御的攻击事件状态为已防御。异常入侵事件将会展示在安全告警处理页面中。 |

在攻击详情列表中您可以执行以下操作。

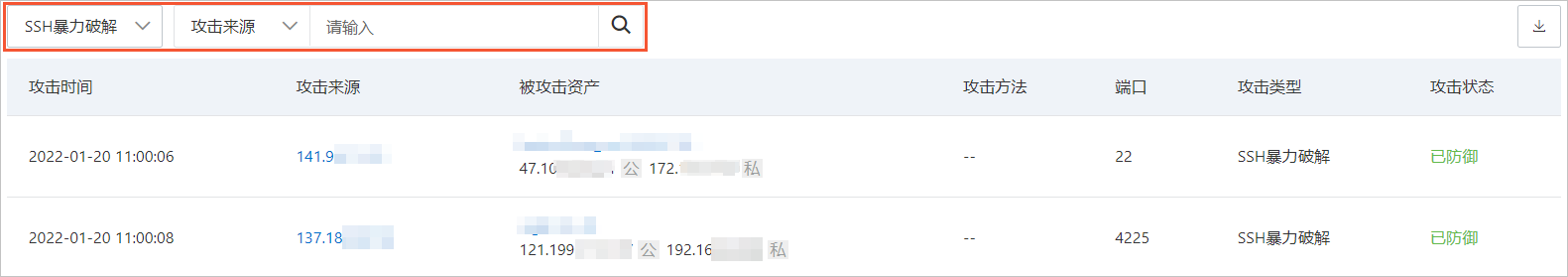

搜索查看攻击事件

您可通过攻击详情列表上方搜索条件,筛选指定的攻击类型、被攻击资产、攻击来源和端口,搜索目标的攻击事件并查看其详细信息。

查看攻击来源详情

查看被攻击资产信息

鼠标移动到被攻击资产名称处可查看该资产的基本信息。

导出攻击事件列表

单击攻击事件列表左上方的

图标,将云安全中心检测出的攻击事件统一导出并保存到本地。导出的文件为Excel格式。

图标,将云安全中心检测出的攻击事件统一导出并保存到本地。导出的文件为Excel格式。关闭拦截规则

在攻击事件列表中,中国蚁剑Webshell通信、中国菜刀Webshell通信和XISE Webshell通信这三类攻击事件的攻击类型列,会显示

图标,鼠标悬停在该图标上,可以看到关闭拦截规则对话框。如果您的系统不需要云安全中心自动拦截此类可疑攻击行为,您可以单击去恶意行为防御配置,前往恶意行为防御页面关闭该系统防御规则。

图标,鼠标悬停在该图标上,可以看到关闭拦截规则对话框。如果您的系统不需要云安全中心自动拦截此类可疑攻击行为,您可以单击去恶意行为防御配置,前往恶意行为防御页面关闭该系统防御规则。

相关文档

- 本页导读 (1)